Langkah Ini Dianggap Minimalisir Pembobolan Sistem Keamanan

Merdeka.com - Yeo Siang Tiong, General Manager Asia Tenggara Kaspersky menyebutkan meski kelompok hacker Mustang Panda yang menyerang sistem jaringan BIN dan 10 kementerian dan menggunakan teknik baru, namun pada dasarnya hal itu bisa diidentifikasi dari awal.

Menurutnya ada banyak cara yang dapat dilakukan organisasi untuk tetap aman dari serangan tersebut. Berikut langkah-langkah yang perlu diperhatikan:

1. Memberi staf Anda pelatihan kebersihan keamanan siber dasar, karena banyak serangan yang ditargetkan dimulai dengan phishing atau teknik rekayasa sosial lainnya.

-

Siapa saja hacker yang menyerang? Laporan tersebut secara detail menjelaskan serangan-serangan yang dilakukan pemerintah dari Rusia, China, Iran, dan Korea Utara, serta beberapa kelompok peretas di wilayah Palestina dan peretas bayaran yang disewa negara-negara lain.

-

Bagaimana hacker China menyerang? Dalam pernyataan bersama, FBI dan Badan Keamanan Siber dan Infrastruktur (Cybersecurity and Infrastructure Security Agency/CISA) mengungkapkan bahwa mereka tengah menyelidiki akses ilegal ke infrastruktur telekomunikasi komersial yang dilakukan oleh pelaku yang berhubungan dengan Republik Rakyat China (hacker China).

-

Bagaimana hacker menyerang? Mereka menggunakan aktor-aktor yang berpura-pura menjadi diplomat Barat dan pejabat Ukraina untuk mengakses akun, memahami kebijakan luar negeri Barat terhadap Ukraina, serta merencanakan serangan terhadap organisasi pemerintah Ukraina dan sektor-sektor penting di NATO.

-

Apa saja serangan yang dilakukan hacker? 'Terkadang, hampir setengah dari serangan ini menargetkan negara-negara anggota NATO, dan lebih dari 40 persen ditujukan terhadap pemerintah atau organisasi sektor swasta yang terlibat dalam pembangunan dan pemeliharaan infrastruktur penting,' jelas Tom Burt dari Microsoft.

-

Bagaimana cara hacker mengutak-atik pelaporan? Daripada mencoba mengubah jumlah suara yang sebenarnya, peretas juga dapat menargetkan mereka yang melaporkan total suara pada malam pemilu—dengan mencoba memanipulasi hasil di situs web Menteri Luar Negeri. Serangan semacam itu, jika dilakukan secara halus, dapat melemahkan kepercayaan terhadap hasil akhir.

-

Siapa hacker yang menyerang Yahoo? Michael Calce merupakan hacker yang pernah menumbangkan berbagai situs web besar, seperti CNN, Dell, eBay, dan Fifa.com. Berawal dari pengetahuan yang dimilikinya untuk mengambil alih jaringan komputer universitas, Calce pun melakukan aksi-aksi yang lebih besar lagi. Ia juga bahkan pernah menyerang Yahoo, mesin pencari paling populer di saat itu, tahun 2000.

2. Melakukan audit keamanan siber terhadap jaringan Anda dan memperbaiki kelemahan yang ditemukan di perimeter atau di dalam jaringan.

3. Menginstal solusi anti-APT dan EDR, memungkinkan penemuan dan deteksi ancaman, investigasi, dan kemampuan remediasi insiden secara tepat waktu. Berikan tim SOC Anda akses ke intelijen ancaman terbaru dan perbarui mereka dengan pelatihan profesional secara teratur.

Sudah Diintai Tahun 2019

Sejak 2019, Kaspersky telah menerbitkan penelitiannya tentang HoneyMyte (alias Temp.Hex dan Mustang Panda). Sebuah Advanced Persistent Group (APT) yang telah aktif selama beberapa tahun, HoneyMyte telah mengadopsi teknik yang berbeda untuk melakukan serangan selama beberapa tahun terakhir, dan telah berfokus pada berbagai profil penargetan.

"Laporan terbaru kami yang diterbitkan Juli lalu mengungkapkan sekelompok aktivitas yang telah melakukan serangan spionase siber terhadap entitas pemerintah di Myanmar dan Filipina setidaknya sejak Oktober 2020. Meskipun awalnya memusatkan perhatian mereka pada Myanmar, para aktor ancaman telah mengalihkan fokus mereka ke Filipina. Mereka biasanya mendapatkan pijakan awal dalam sistem melalui email spear-phishing dengan tautan unduhan Dropbox," ujar Yeo.

Setelah diklik, tautan ini mengunduh arsip RAR yang disamarkan sebagai dokumen Word yang berisi muatan berbahaya. Setelah diunduh pada sistem, malware mencoba menginfeksi host lain dengan menyebar melalui drive USB yang dapat dilepas. Jika drive ditemukan, malware membuat direktori tersembunyi di drive, di mana kemudian memindahkan semua file korban, bersama dengan executable berbahaya. (mdk/faz)

Cobain For You Page (FYP) Yang kamu suka ada di sini,

lihat isinya

Badan otoritas sudah sangat diwajibkan memperkuat sistem digital, dengan memanfaatkan next generation tools semacam AI.

Baca SelengkapnyaPT Media Telekomunikasi Mandiri (MTM) kembali menegaskan komitmennya di bidang keamanan siber dengan menghadirkan platform CyberX.

Baca Selengkapnya

AHY berharap semua pihak di Kementerian setelah ini benar-benar membuat benteng keamanan yang kokoh. Sehingga tidak lagi ada kasus peretasan

Baca Selengkapnya

Sebanyak 4.785.898 deteksi ancaman daring berhasil diblokir selama periode April hingga Juni tahun ini.

Baca Selengkapnya

Dia meyakini sistem tersebut lebih baik dibandingkan sistem OS pada tahun 2021.

Baca Selengkapnya

BSSN akan mengawasi penggunaan password di internal PDNS 2.

Baca Selengkapnya

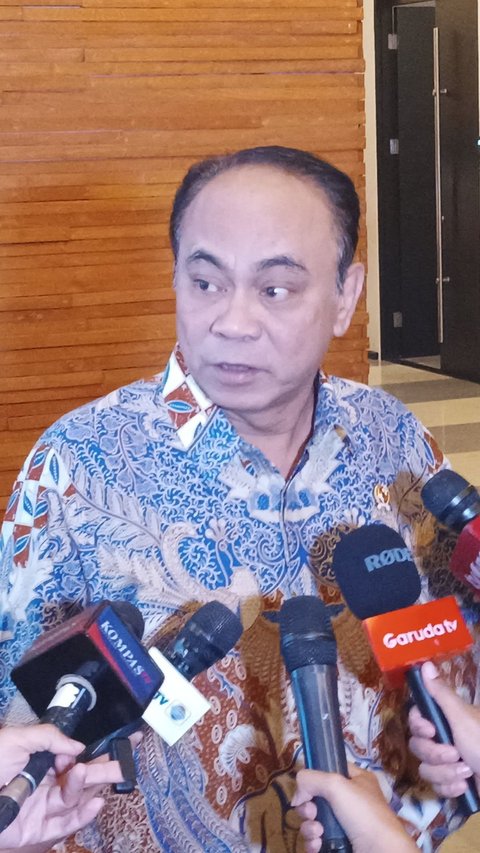

Budi Arie akhirnya menjawab desakan agar mundur dari kursi Menkominfo.

Baca Selengkapnya

Indonesia mengalami 2.200 serangan siber per satu menit.

Baca Selengkapnya

Badan Otorita IKN Jamin Keamanan Wilayah Ibu Kota Nusantara, Begini Strategi Dijalankan

Baca Selengkapnya

Menkominfo mengakui hacker global berhasrat menyerang Indonesia.

Baca Selengkapnya

Serangan hacker Indonesia ke situs-situs pemerintahan Israel sedang jadi perbincangan.

Baca Selengkapnya

Pemerintah akan menerapkan model ‘zero trust’ dalam pengembangan maupun penggunaan Pusat Data Nasional (PDN) guna mencegah serangan siber di masa mendatang.

Baca Selengkapnya